Authentifizierung über Azure OAuth 2.0 einrichten

Vorgehensweise:

-

Registrieren Sie Aeneis in Microsoft Azure

-

Fügen Sie den Portallink in Azure ein, um die Aeneis-Anwendung aus dem Microsoft-Portal direkt öffnen zu können

-

Konfigurieren Sie Azure in Aeneis

-

Konfigurieren Sie die Benutzer-Daten, die in Aeneis ausgelesen sollen

-

Konfigurieren Sie das Manifest in Azure

Aeneis in Microsoft Azure registrieren

Um die Authentifizierung über Azure OAuth 2.0 einzurichten, registrieren Sie Aeneis zunächst über Microsoft Azure.

Anleitung:

-

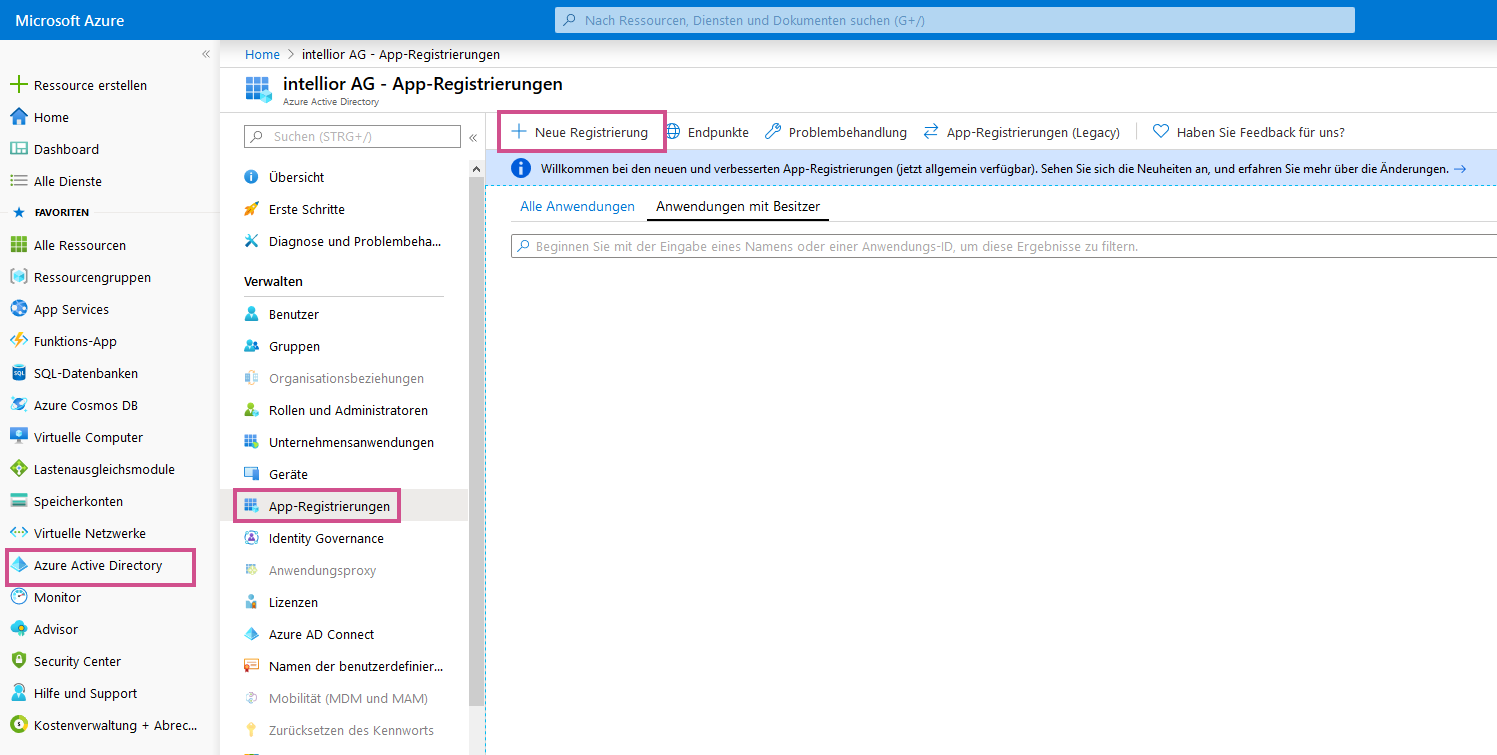

Fügen Sie in Microsoft Azure unter Azure Active Directory | App-Registrierung eine neue Registrierung hinzu:

-

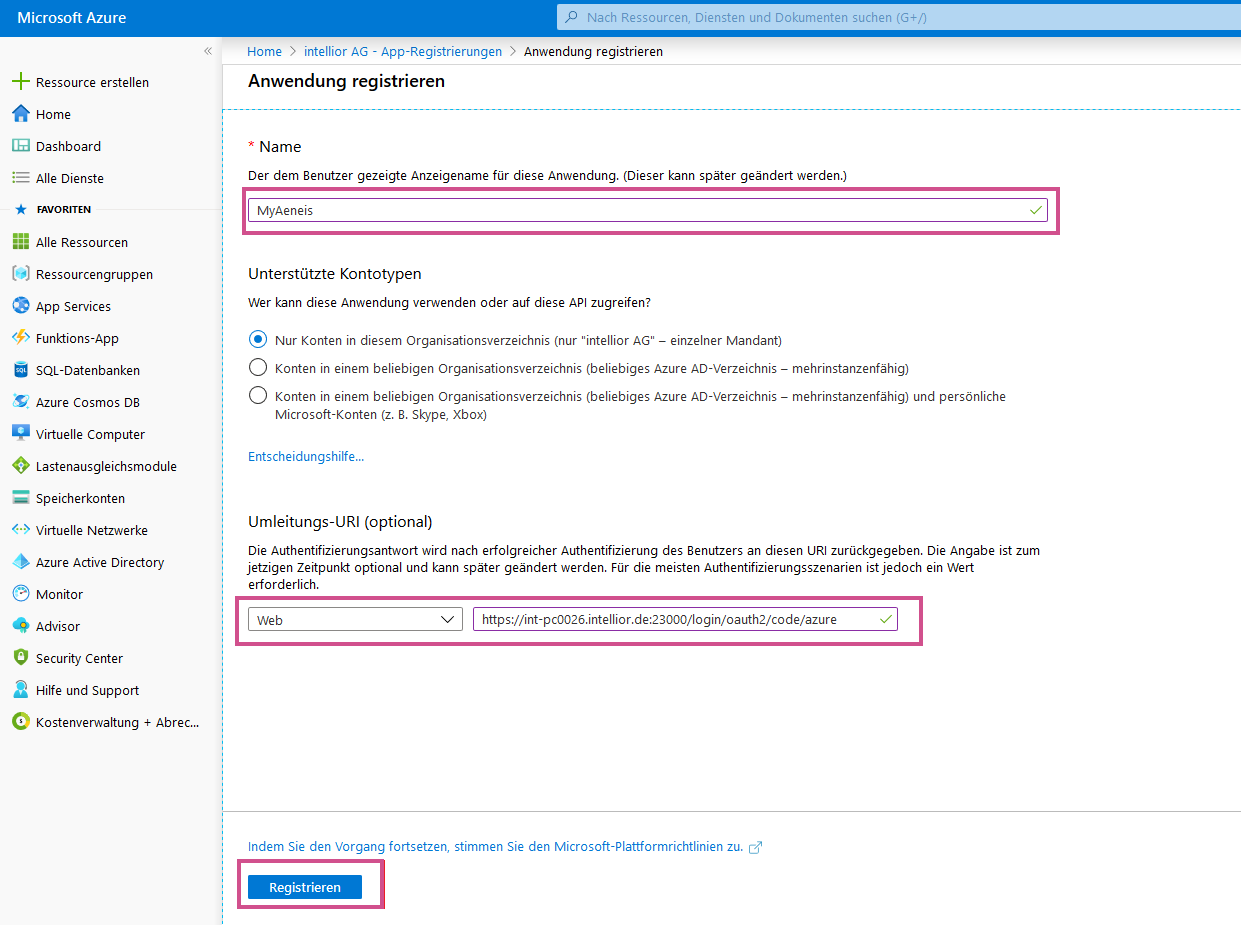

Definieren und registrieren Sie folgende Eigenschaften in der Registrierung:

-

Name des Registrierungs-Eintrags, z. B. MyAeneis

-

Unterstützte Kontotypen: Nur Konten in diesem Organisationsverzeichnis (nur "intellior AG" - einzelner Mandant)

-

Umleitungs-URI: https://[HOSTNAME]:[PORT]/login/oauth2/code/[ID]

Hinweis: Verwenden Sie bei der Umleitungs-URI die ID, die in der entsprechenden Azure-Authentifizierung in der ServerAdministration vergeben wurde.

-

HOSTNAME → Vollqualifizierter Name des Servers

-

PORT → Port, auf dem Aeneis verfügbar ist (Port 443 muss nicht angegeben werden)

-

-

-

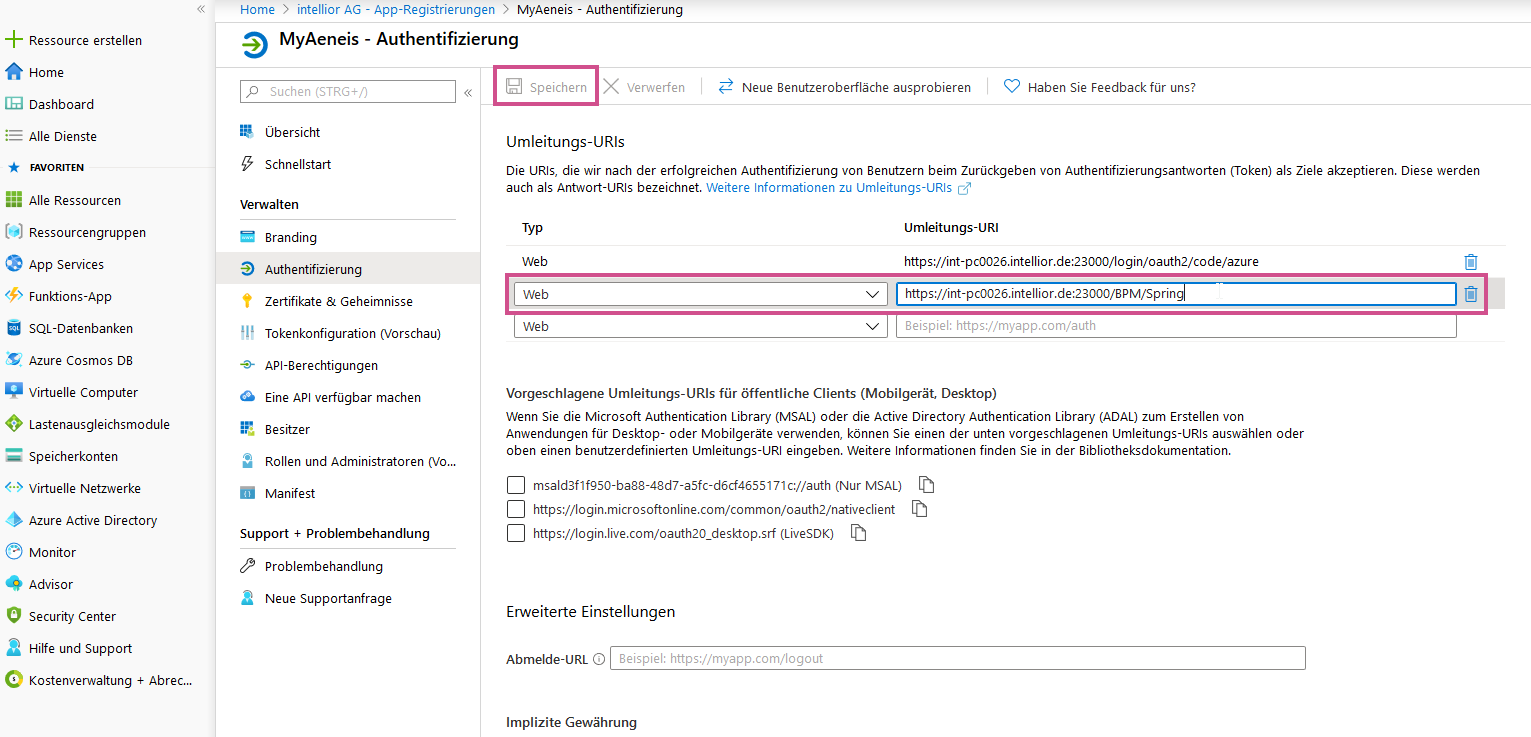

Um direkt im Microsoft-Portal das Aeneis-Portal öffnen zu können, muss der Portallink in Azure eingefügt werden. Fügen Sie hierfür in der registrierten Anwendung unter Authentifizierung den Aeneis-Portallink ein und speichern Sie:

-

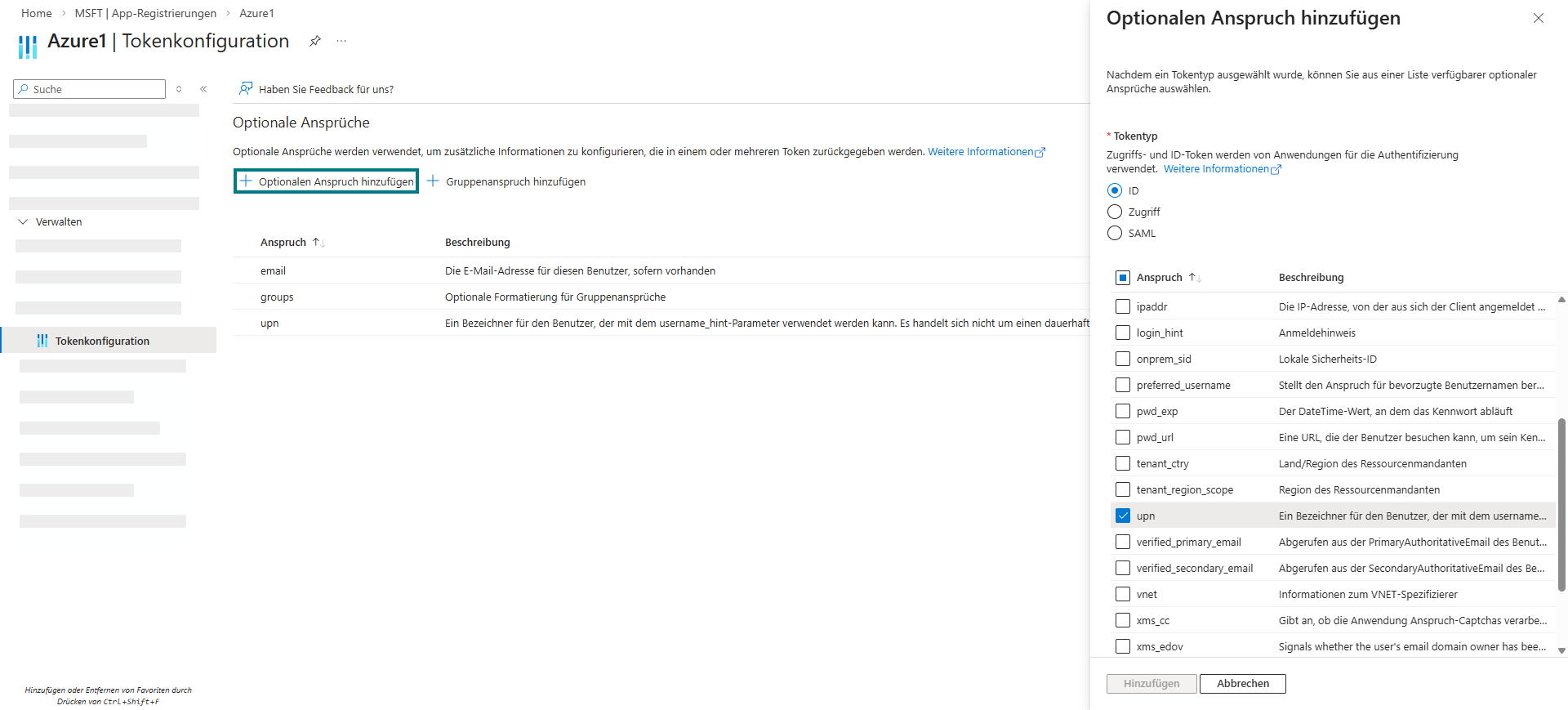

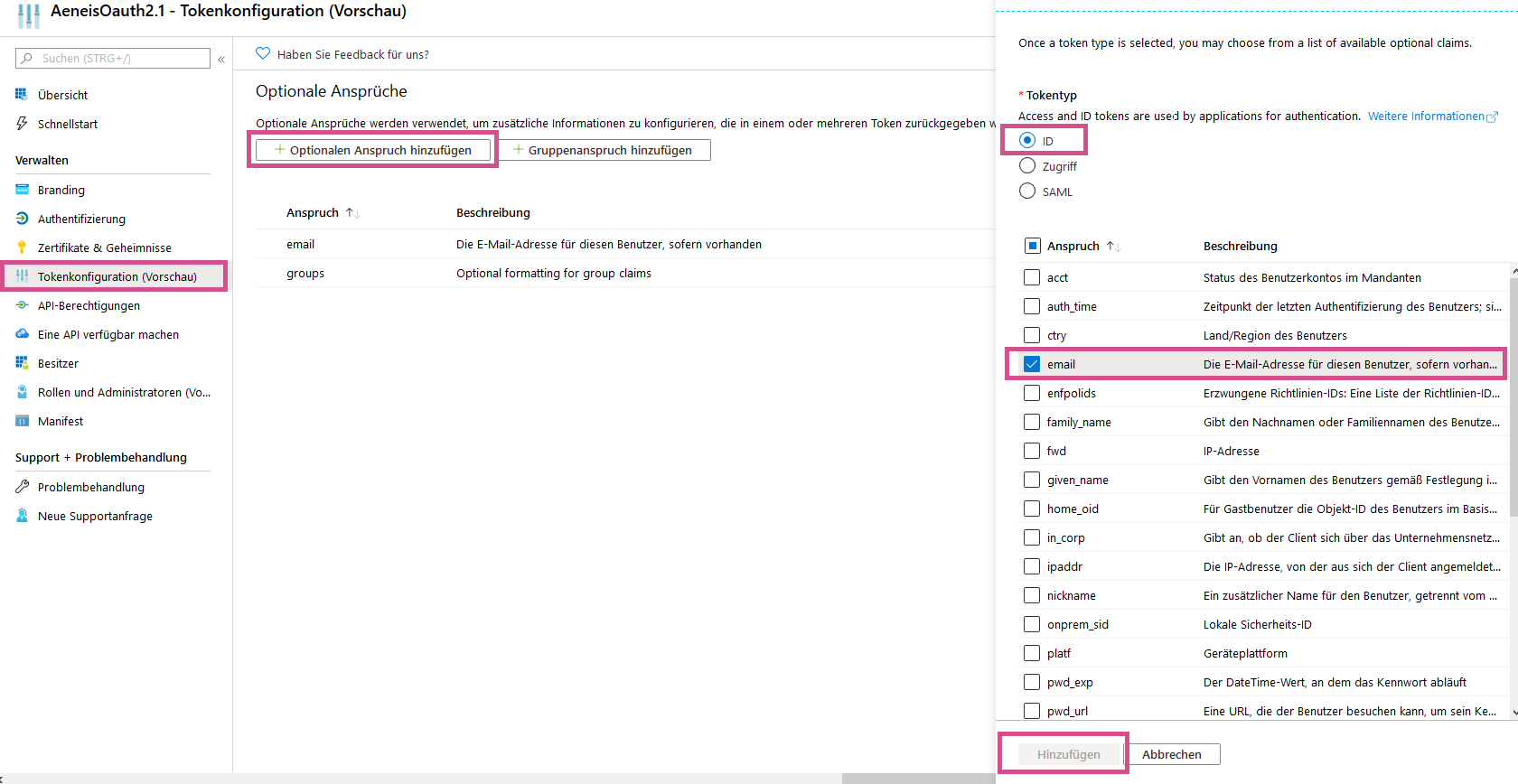

Fügen Sie in Azure in der registrierten Anwendung unter Tokenkonfiguration einen Optionalen Anspruch hinzu. Fügen Sie den Tokentyp ID und Anspruch upn hinzu:

Azure in Aeneis konfigurieren

Um die Authentifizierung über Azure OAuth 2.0 in Aeneis einzurichten, erstellen und konfigurieren Sie in der ServerAdministration eine neue tokenbasierte Authentifizierung.

Voraussetzung: Legen Sie vor der Konfiguration in Aeneis in Microsoft Azure in der registrierten Anwendung unter Zertifikate & Geheimnisse einen neuen geheimen Clientschlüssel an.

Anleitung:

-

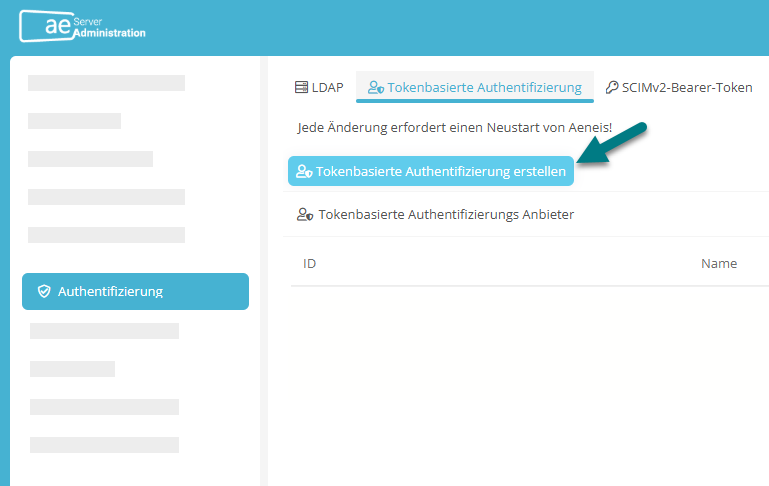

Navigieren Sie in der ServerAdministration in den Bereich Authentifizierung und wechseln Sie in den Tab Tokenbasierte Authentifizierung

-

Klicken Sie auf Tokenbasierte Authentifizierung erstellen:

-

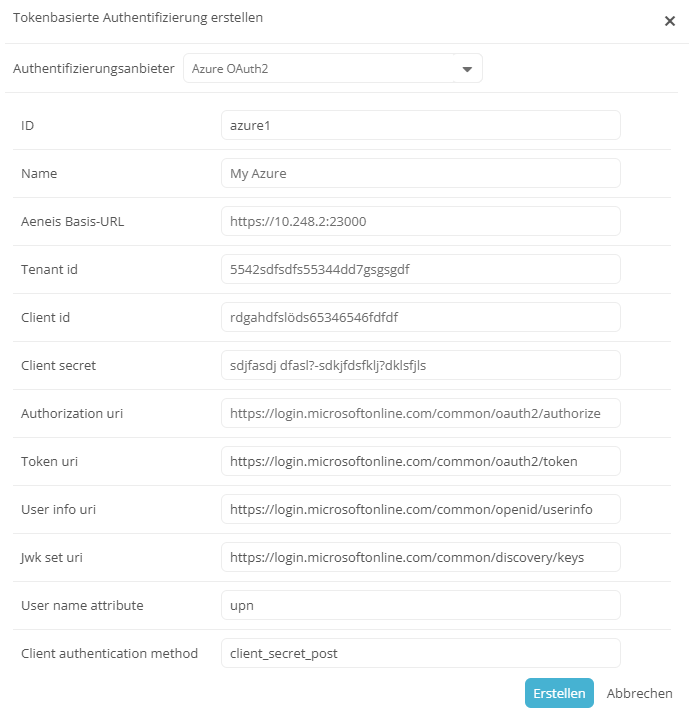

Tragen Sie im Dialog Tokenbasierte Authentifizierung erstellen folgende Eigenschaften ein:

Eigenschaft

Erklärung

Authentifizierungsanbieter Wählen Sie hier Azure OAuth2 aus. Name Der Name, den Sie hier vergeben, entspricht dem späteren Anzeigenamen der zugehörigen Schaltfläche beim Portal-Login. Tenant id

Tragen Sie hier die Verzeichnis-ID ein, die auf der Übersichtsseite Ihrer App-Registrierung in Entra ID hinterlegt ist.

Client id

Tragen Sie hier die Anwendungs-ID ein, die auf der Übersichtsseite Ihrer App-Registrierung in Entra ID hinterlegt ist.

Client secret

Tragen Sie hier den Wert des geheimen Client-Schlüssels ein, den Sie in Ihrer App-Registrierung in Entra ID im Bereich Zertifikate & Geheimnisse anlegen oder erneuern können.

-

Klicken Sie im Dialog Tokenbasierte Authentifizierung erstellen auf Erstellen

Ergebnis:

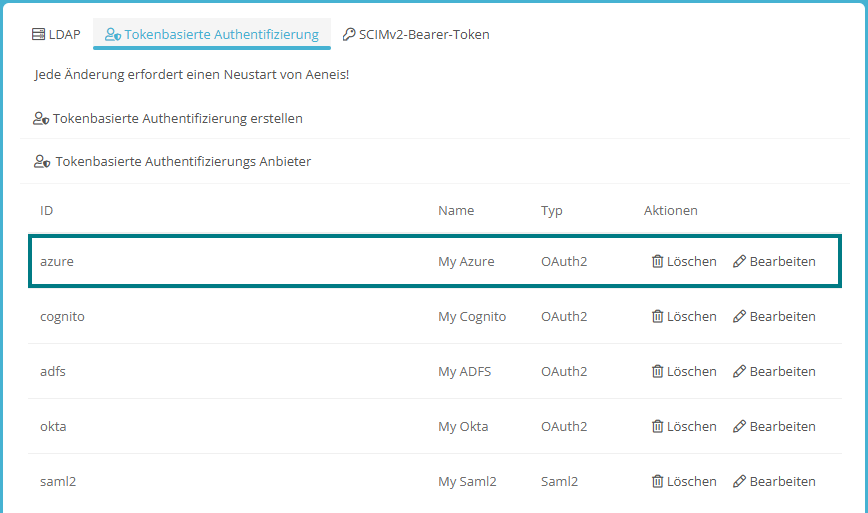

-

Die neu eingerichtete Authentifizierung erscheint in der Tabelle unter Tokenbasierte Authentifizierungsanbieter.

Hinweis: Über die Schaltfläche Bearbeiten können Sie jederzeit Änderungen an der jeweiligen Authentifizierung vornehmen, um z. B. das Client-Secret anzupassen.

-

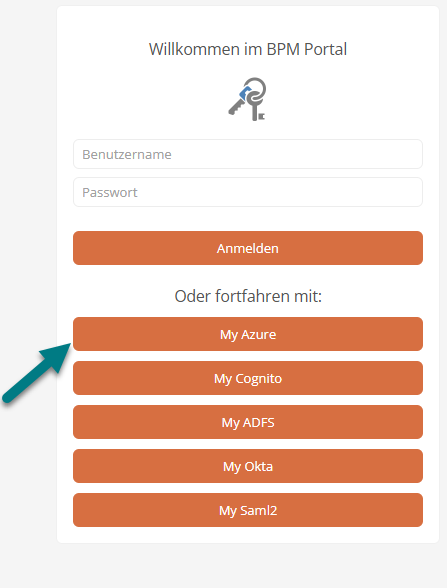

Die Authentifizierung in Aeneis über Azure ist nun eingerichtet. Benutzer können sich per Klick auf die Schaltfläche mit dem konfigurierten Namen über die Authentifizierung im Portal anmelden. Die gewählte Methode wird für 30 Tage gespeichert, sodass eine erneute Auswahl erst danach erforderlich ist.

Hinweis: Über die Portalberichtsregistrierung können Sie den Login über den Datenbankbenutzer und Passwort deaktivieren.

Hinweis: Damit sich die Benutzer im Portal über die Authentifizierung anmelden können, starten Sie Aeneis nach der Einrichtung oder Anpassung neu.

Token mit Benutzernamen, E-Mail-Adresse, Gruppen konfigurieren (optional)

Um die Benutzer-Namen (given_name) und E-Mail-Adressen (email) aus Azure in Aeneis auszulesen, konfigurieren Sie den Token in Azure.

Anleitung:

-

Fügen Sie in Azure in der registrierten Anwendung unter Tokenkonfiguration einen Optionalen Anspruch hinzu. Fügen Sie den Tokentyp ID und Anspruch email hinzu:

-

Legen Sie in Aeneis in der BenutzerAdministration eine neue Gruppe mit folgenden Eigenschaften an:

-

ID = Name der Gruppe in Azure

-

Externe Id = Objekt-ID der Gruppe in Azure

-

Externer Dienst = Tenant-ID (Mandanten-ID) des Azure-AD

-

Ist externes Objekt? = Ja

-

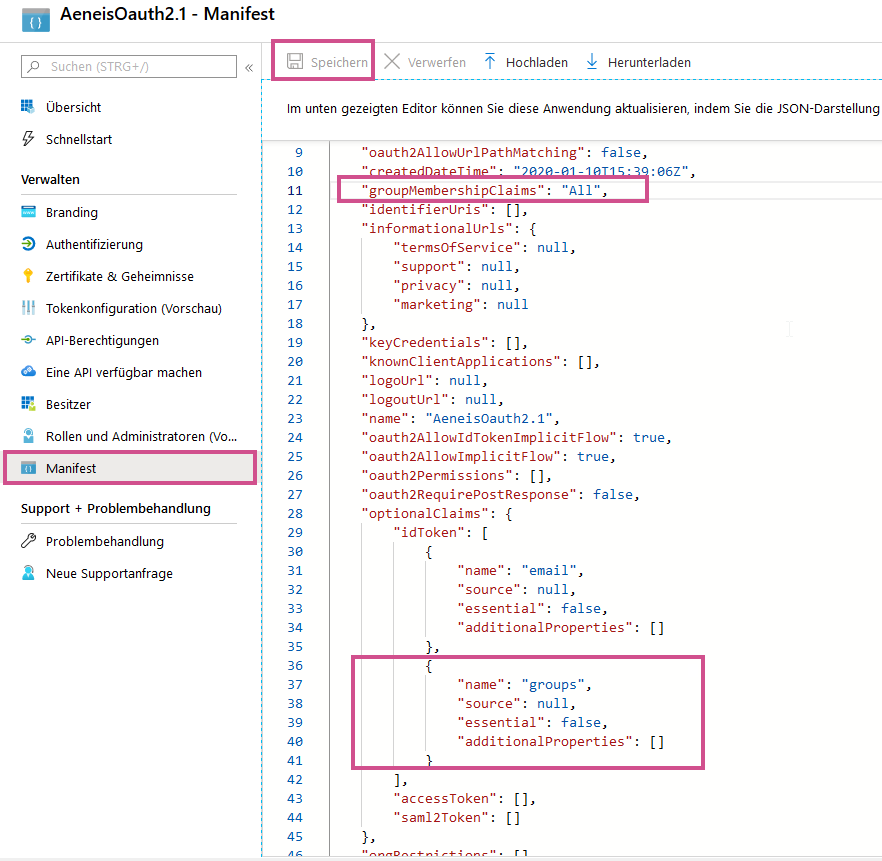

Damit die Gruppen des Benutzers über die Externe ID der Aeneis-Gruppe identifiziert werden, tragen Sie in Azure in der registrierten Anwendung unter Manifest Folgendes ein:

Eintrag

Erklärung

Kopieren"groupMembershipClaims": "All"-

"All":

-

"SecurityGroup":

-

"DistributionList":

-

"DirectoryRole":

Kopieren"optionalClaims": {

"idToken": [

{

"name": "groups",

"source": null,

"essential": false,

"additionalProperties": ["sam_account_name"]

}

]

}In den additionalProperties kann auch folgendes eingetragen werden:

-

"sam_account_name"

-

"dns_domain_and_sam_account_name"

-

"netbios_domain_and_sam_account_name"

-

"emit_as_roles"

Achtung: Hier werden nur die Gruppen gefunden, die aus dem Active Directory synchronisiert werden. Für Gruppen, die in Azure Active Directory oder Office365 erstellt werden, sind diese Attribute nicht verfügbar. Aeneis kann zusätzlich nur den "sam_account_name" auslesen, der mit dem Attribut "ID" der Gruppen in Aeneis gemappt ist.

-

Ergebnis:

-

Wenn ein Benutzer angelegt wird, wird er automatisch den neuen Gruppen zugewiesen.

-

Wenn der Benutzer in Azure aus dieser Gruppe entfernt wird, wird er in Aeneis beim erneuten Login ebenfalls aus dieser Gruppe entfernt.

-

Wenn in Aeneis eine neue Gruppe angelegt wird und der entfernte Benutzer in dieser Gruppe in Azure vorhanden ist, wird er automatisch beim erneuten Login dieser Gruppe in Aeneis hinzugefügt.

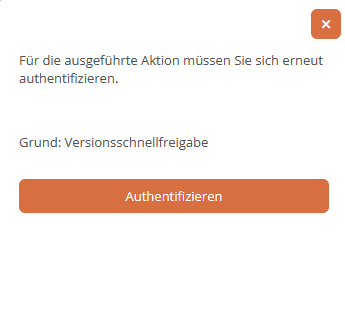

Elektronische Signatur für Transitionen und Kenntnisnahmen einrichten

Wenn Sie Transitionen und Kenntnisnahmen ausführen, können Sie sich zusätzlich mit Ihrer elektronischen Signatur authentifizieren. Damit elektronische Signaturen via Azure OAuth 2.0 abgegeben werden können, konfigurieren Sie in Entra ID in Ihrer App-Registrierung die Authentifizierung entsprechend.

Voraussetzung: Für die jeweilige Transition muss die Option Zeige Login-Dialog aktiviert sein. Für Kenntnisnahmen muss im Portalbericht die Option Bestätigungsdialog für Kenntnisnahmen anzeigen aktiviert sein.

Anleitung:

-

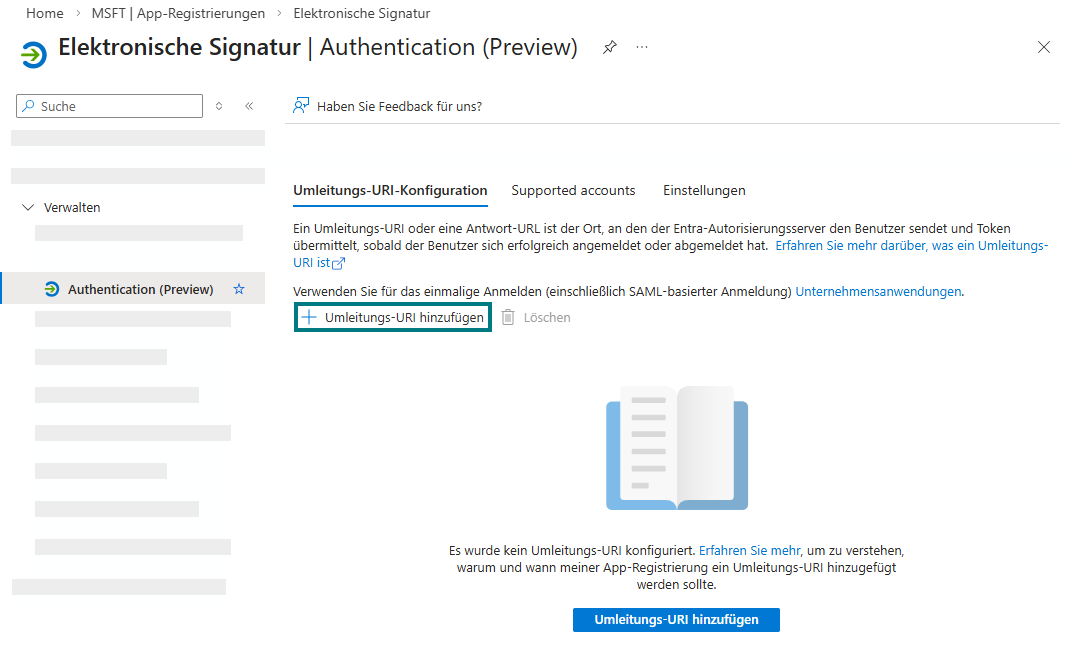

Öffnen Sie in Entra ID Ihre App-Registrierung

-

Navigieren Sie in den Bereich Authentication (Preview)

-

Öffnen Sie den Tab Umleitungs-URI-Konfiguration

-

Klicken Sie auf Umleitungs-URI hinzufügen:

-

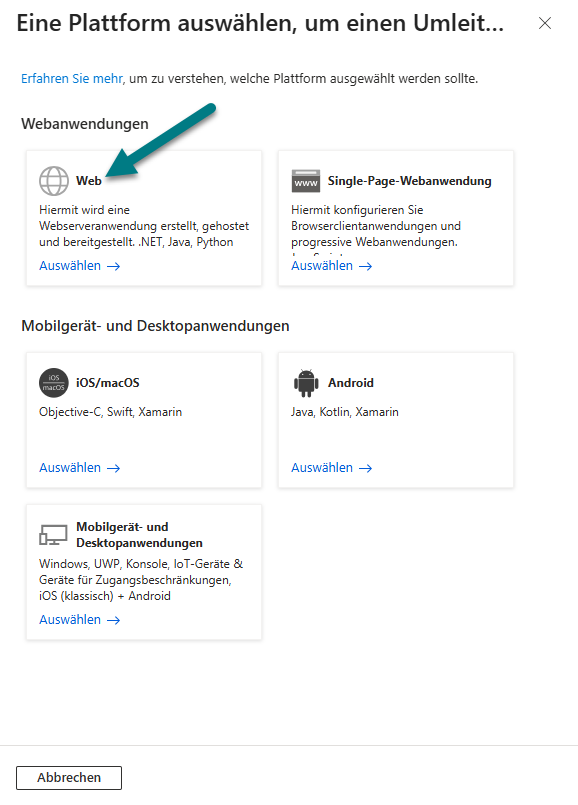

Wählen Sie den Plattformtyp Web aus:

-

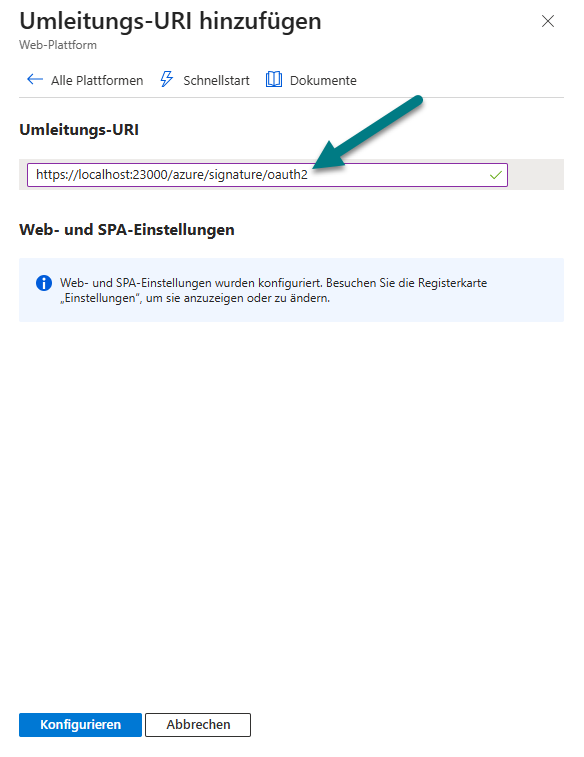

Tragen Sie die Umleitungs-URI in folgendem Format ein: https://[HOSTNAME]:[PORT]/azure/signature/oauth2

-

Klicken Sie im Drawer auf Konfigurieren

Ergebnis:

Aeneis bietet Ihnen in den entsprechenden Authentifizierungsdialogen eine Schaltfläche an, über die Sie sich erneut einloggen und so Ihre elektronische Signatur via Azure OAuth 2.0 abgeben.